本記事では、仮想化基盤として Proxmox を使用し、その上に Oracle RAC 環境を構築するケースを想定して、ネットワーク設計の考え方を解説します。

Oracle RAC では、用途ごとにネットワークを分離することが前提となっており、

単一ネットワーク構成では性能面・可用性面で問題が生じる可能性があります。そのため本記事では、Oracle RAC の要件を満たす形で

Proxmox 上にどのような論理ネットワークを構成すればよいかを中心に説明します。

目次

本記事で扱うネットワークの範囲

本記事で扱う内容は以下の通りです。

- Proxmox における bridge / VLAN の考え方

- Oracle RAC を想定した 論理ネットワーク構成

- bridge 分離構成と VLAN 分離構成の違い

なお、今回は 検証・学習用途を想定しているため、すべてのネットワークは Proxmox ホスト内で完結する閉域構成としています。

Oracle RAC でネットワーク分離が必要な理由

Public(クライアントアクセス) ネットワークの役割

Public ネットワークは、アプリケーションやクライアントが Oracle RAC に接続するためのネットワークです。

- SCAN

- VIP

- 通常のデータベース接続

これらはすべて Public ネットワーク上で通信されます。

そのため、クライアントアクセスの安定性を確保するためにも、

他用途の通信と分離することが重要です。

Private(インターコネクト)ネットワークの役割

Private ネットワークは、RAC ノード間の内部通信専用ネットワークです。

- キャッシュフュージョン

- ハートビート

- クラスタ内部制御

このネットワークは 低遅延・高安定性が求められ、外部通信や不要なトラフィックが混在しないよう、完全に分離された閉域ネットワークとするのが基本です。

Management(管理) ネットワークの役割

Management ネットワークは、運用・管理用途の通信に使用されます。

- SSH 接続

- 監視

- バックアップ

- パッチ適用

Public ネットワークと統合されるケースもありますが、

運用性やセキュリティを考慮すると、

分離しておく方が管理しやすい構成になります。

SCAN / VIP とネットワークの関係

SCAN および VIP は、いずれも Public ネットワーク上に配置されます。

- SCAN:クライアント接続の入口

- VIP:ノード障害時のフェイルオーバー制御

そのため、Public ネットワークは、RAC 全体の可用性に直結する重要なネットワークと言えます。

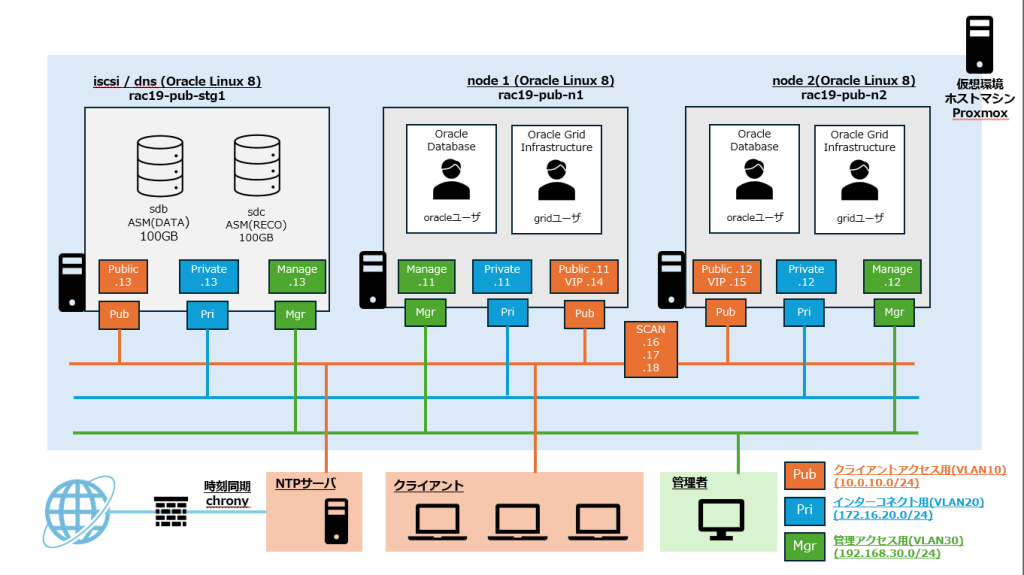

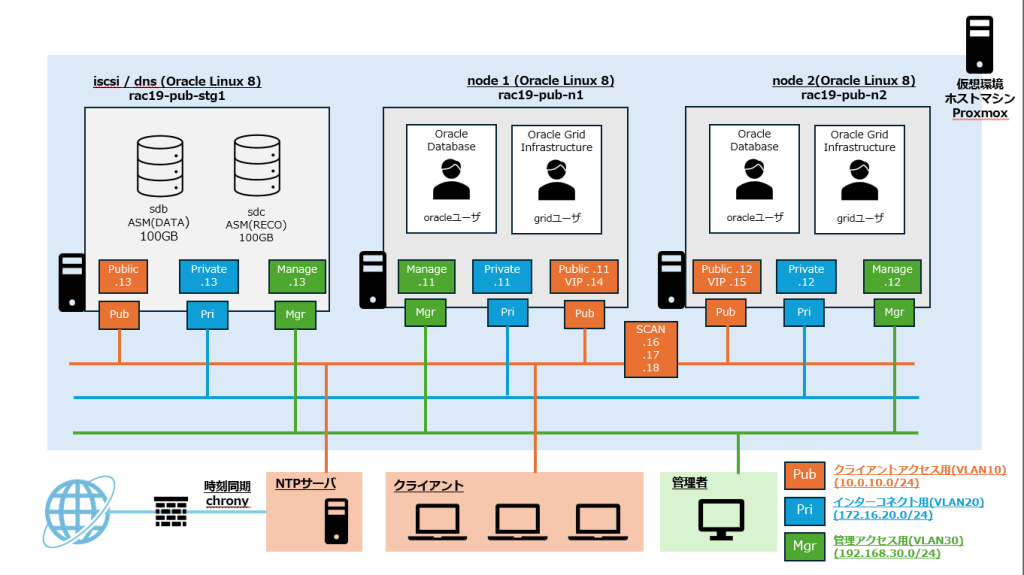

今回の論理ネットワーク構成(参考図)

ネットワーク全体構成図の説明

本記事では、以下の参考図に示す論理構成を前提に説明を進めます。

- Public(クライアントアクセス用)

- Private(インターコネクト用)

- Management(管理アクセス用)

それぞれのネットワークは 役割ごとに完全に分離されており、

Oracle RAC の基本要件を満たした構成となっています。

各ネットワークの IP アドレス設計例

参考図では、以下のような IP アドレス設計を例としています。

- Public:10.0.10.0/24

- Private:172.16.20.0/24

- Management:192.168.30.0/24

重要なのはアドレスそのものではなく、用途ごとにネットワークを分離している点です。

この構成が検証用途に適している理由

- すべて閉域で完結するため外部依存がない

- RAC のネットワーク要件を一通り学べる

- Proxmox の bridge / VLAN 設計の練習に向いている

そのため、検証・学習用途として非常に扱いやすい構成です。

Proxmox におけるネットワークの基本(bridge と VLAN)

Proxmox の bridge とは何か

Proxmox の bridge は、仮想マシンを接続する仮想スイッチの役割を持ちます。

Linux の bridge 機能を利用しており、vmbr0、vmbr1 といった形で定義されます。

VLAN とは何か?(簡単な概要)

VLAN は、1つの物理ネットワークを論理的に分割する仕組みです。

VLAN を利用することで、物理 NIC が少ない環境でも複数のネットワークを分離できます。

bridge 分離と VLAN 分離の違い

- bridge 分離:物理的・論理的に分かりやすい

- VLAN 分離:構成がシンプルで実運用向き

用途や環境に応じて選択します。

構成パターン① bridge を分けるネットワーク設計

bridge 分離構成の全体像

Public / Private / Management ごとに

別々の bridge を作成する構成です。

Proxmox 側の bridge 設計例

- vmbr0:Public

- vmbr1:Private

- vmbr2:Management

それぞれを独立したネットワークとして扱います。

VM(Oracle RAC ノード)の NIC 構成

各 RAC ノード VM に対して、

3 本の NIC を割り当てます。

bridge 分離構成のメリット・デメリット

メリット

- 構造が分かりやすい

- トラブルシュートしやすい

デメリット

- 物理 NIC が多く必要

なお、同一の物理 NIC を使って複数の bridge を作成することは可能で、論理的にネットワークを分離することはできます。

ただし、帯域や物理 NIC 障害については共有となるため、すべてのネットワークが影響を受けます。

構成パターン② VLAN を使ったネットワーク設計

VLAN 構成の全体像

1 つの bridge を VLAN aware に設定し、

VLAN タグでネットワークを分離します。

※ bridge は「仮想スイッチ」、VLAN は「その上に作る論理ネットワーク」です。

VLAN ID の設計例

- VLAN 10:Public

- VLAN 20:Private

- VLAN 30:Management

Proxmox 側の VLAN aware bridge 設定

bridge を VLAN aware に設定することで、VLAN タグ付き通信を扱えるようになり、1 つの bridge 上で複数の VLAN ごとに論理的に L2 分離できます。

VM に VLAN tag を割り当てる方法

VM の NIC 設定で VLAN tag を指定することで、同一 bridge 上でもネットワークを分離できます。

VLAN 構成のメリット・デメリット

メリット

- NIC が少なくても構成可能

- 実運用に近い

デメリット

- VLAN の理解が必要

ネットワークの設定

以降では、デフォルトで存在する vmbr0 とは別に vmbr1 を作成し、VLAN aware な bridgeとして設定します。

vmbr1 自体は VLAN タグ付きフレームを通過させる「トランク」として動作させ、各 VLAN(Public / Private / Management)は VM 側で VLAN tag を指定することで論理的に分離します。

※デフォルトの vmbr0 にも VLAN aware の設定は行えますが既存の管理用ブリッジの変更は最小限にしたいため、vmbr1 に設定入れることを想定しています。

本記事では、以下の VLAN 構成を例として設定していきます。

- VLAN 10:Public

- VLAN 20:Private

- VLAN 30:Management

本記事ではネットワーク設計の考え方を中心に解説しました。

実際の Proxmox における bridge / VLAN の設定手順については、別記事で詳しく解説します。